在AI与安全的交汇点上,一次新的实验引发了行业关注。近期有报道披露,安全研究人员借助Anthropic旗下最强AI模型Claude Mythos,成功挖掘出苹果macOS 26.4.1系统中的一处高危提权漏洞。这并非传统的纯人工审计,而是AI辅助下的漏洞链高效构建。从技术演进角度看,这种模式若被大规模验证,可能意味着漏洞发现的门槛正在被AI显著降低,厂商的被动响应机制也将面临更严峻的考验。

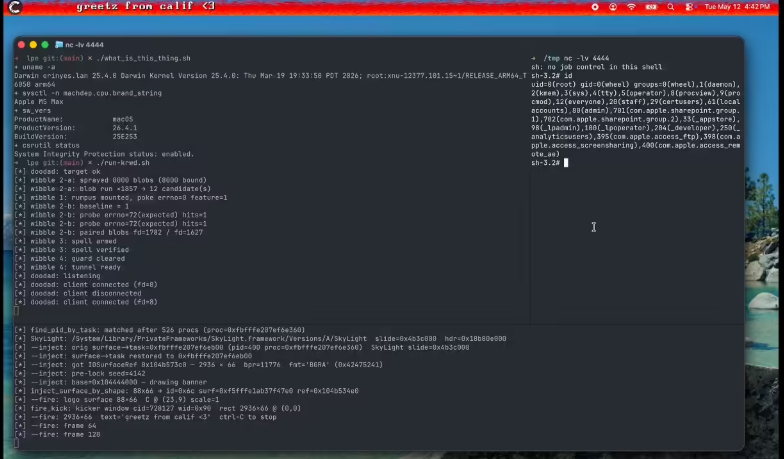

具体来说,来自安全公司Calif的研究团队以普通本地账户权限为起点,通过分析并组合利用两个系统漏洞,最终成功获取了最高系统权限——Root Shell。拥有这一权限,意味着攻击者可以直接执行高权限命令、随意修改系统配置、访问受限目录,甚至植入后门实施持续控制。值得一提的是,该攻击路径还巧妙绕过了苹果为其新一代Apple Silicon设备部署的“内存完整性强制”(MIE)保护机制。MIE原本是苹果在硬件层面构建的一道重要防线,旨在限制内存内的潜在攻击手法,降低漏洞被利用的成功率。然而这次突破表明,即便是硬件级加固,也并非不可渗透。

研究团队特别强调,此次攻击并非依赖单一漏洞,而是融合了多种技术手法与已知漏洞类型,并借助Claude Mythos模型加速了研究进程。团队在4月中旬发现问题后,耗时大约五天成功搭建出这条提权利用链。从实际操作来看,AI不仅帮助缩短了漏洞分析周期,还在模式匹配与代码生成环节提供了关键辅助。这种“人机协作”模式下的效率提升,短期内可能会加速高危漏洞的发现速度,但从长期看,也提醒安全厂商需要加快自动化补丁响应体系的建设。

目前,因苹果仍在审核相关技术细节,研究团队尚未公布具体的漏洞编号、利用代码及完整技术报告。团队表示,通过及时通知苹果,希望能推动厂商尽快修复漏洞、保障用户安全。从行业惯例来看,这种负责任的披露流程是必要的,但考虑到AI加速能力的不对称性,厂商未来可能需要更短的安全响应窗口期。

关键看点:

🔍 专家借助AI模型成功发现苹果macOS提权漏洞

🔒 攻击者通过两个漏洞获取系统最高权限,并成功绕过MIE保护

🤖 AI与人类研究员的协作显著提升了漏洞识别与利用效率